Атаки через браузер: як українців зламують за допомогою Coruna та DarkSword

Атаки через браузер: як українців зламують за допомогою Coruna та DarkSword

Оригінал публікації на сайті Лабораторії цифрової безпеки за посиланням

На мобільних пристроях концентрується дедалі більше чутливої інформації. Через це вони дедалі частіше стають цілями складних кібератак, які можуть призвести до витоку інформації та фінансових втрат. Найбільш вразливі пристрої із застарілими версіями операційних систем. Для них існують готові набори експлойтів, здатні отримати повний доступ до системи майже без участі користувача.

У 2025 році українці опинилися під хвилею складних атак на iPhone – спочатку через інструмент Coruna, а згодом через ще досконаліший DarkSword. Обидва набори експлойтів дозволяють заражати пристрої без жодної дії користувача – достатньо просто відкрити сайт.

За цими атаками стоїть ціла екосистема: викрадені західні кіберінструменти, російські брокери та цілеспрямоване використання проти українських користувачів. Як працює ця схема і чому вона стала можливою – розбираємося далі.

Початок: держзрада, жадібність і росіяни

Ця історія бере початок із судового вироку Пітеру Вільямсу, колишньому топменеджеру компанії Trenchant. Маючи доступ до секретних розробок, Вільямс протягом трьох років викрадав експлойти – спеціальні інструменти для зламу систем, які мали надаватися виключно уряду США та його найближчим союзникам. Замість цього він продавав їх російському брокеру через зашифровані канали зв’язку в обмін на криптовалюту.

Отримувачем цих технологій виявилася компанія Operation Zero (базується в Санкт-Петербурзі), яка пізніше перепродала ці інструменти далі. За даними Міністерства фінансів США, ця мережа займалася скуповуванням інструментів для зламу популярного програмного забезпечення та месенджерів з 2021 року.

Coruna: Перша хвиля атак

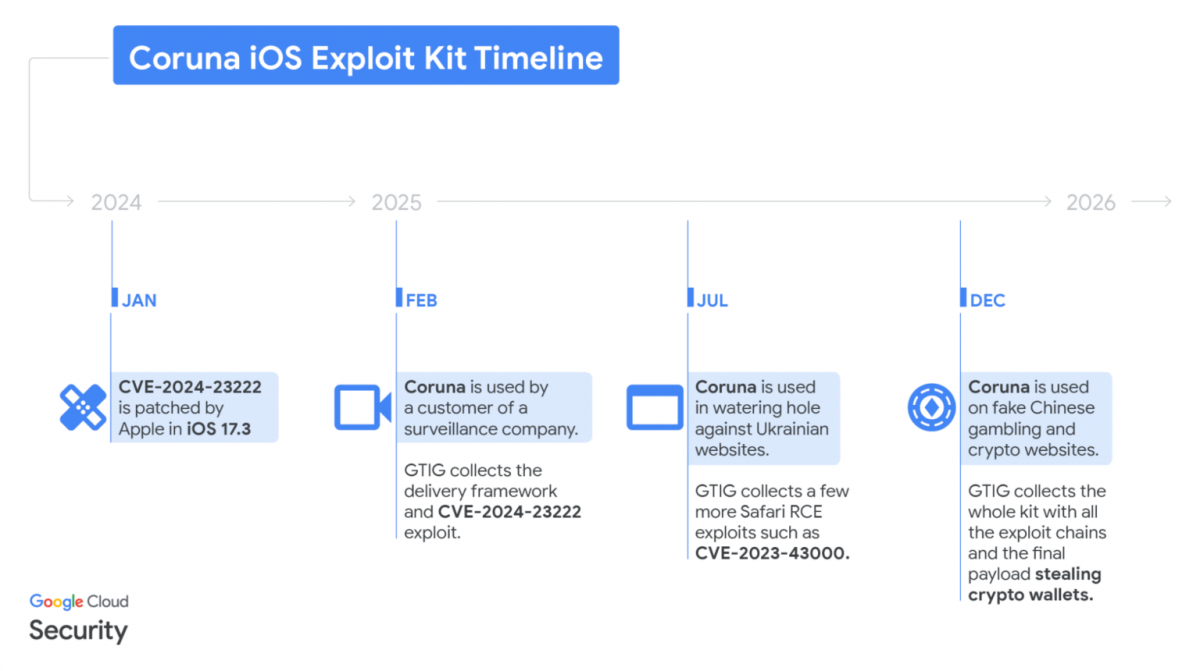

3-го березня 2026, завдяки публікаціям дослідників з Google Threat Intelligence Group (GTI) та iVerify стало публічно відомо про активне застосування цілого ланцюжка згаданих вище експлойтів. Цей набір небезпечних інструментів дослідники назвали Coruna.

“Основна технічна цінність цього комплекту експлойтів полягає у всеохопній колекції експлойтів для iOS, причому використовують раніше невідомі методи експлойтів та обхід типових механізмів захисту,” – пишуть GTI.

Для українців Coruna стала реальною загрозою влітку 2025 року. Угруповання UNC6353 (яке пов’язують із російськими спецслужбами) зламувало популярні українські сайти – від новинних ресурсів до інтернет-магазинів – і вбудовували в них приховані шкідливі елементи. Коли користувач просто заходив на такий сайт зі свого iPhone, пристрій непомітно заражався.

DarkSword: Наступний етап

Втім на Coruna це не зупинилося. Нещодавно дослідники Lookout виявили наступника – DarkSword. Це ще досконаліший ланцюжок зламу, спрямований на сучасніші версії iOS 18.4 – 18.6.2 (деякі модифікації підтримують версію 18.7). Після зараження експлойт за лічені секунди або хвилини викрадає великий масив даних і миттєво видаляє сліди свого перебування.

Як пише iVerify, DarkSword використовує fileless модель виконання. Це означає, що на пристрої не з’являється класичний “вірус”, який можна знайти у файловій системі. Замість цього експлойт працює в пам’яті, використовуючи вже існуючі процеси та механізми системи. Такий підхід суттєво ускладнює виявлення, оскільки після перезавантаження пристрою більшість слідів зникає – це добре підходить для масових або напівмасових атак, де важливі швидкість і масштаб, а не довготривале спостереження.

DarkSword націлений зокрема на українських користувачів. Дослідники виявили шкідливий код, вбудований у легітимні українські ресурси novosti.dn[.]ua and 7aac.gov[.]ua, тобто зловмисники скомпрометували вже існуючі сайти з реальною аудиторією, що зробило поширення експлойта більш ефективним.

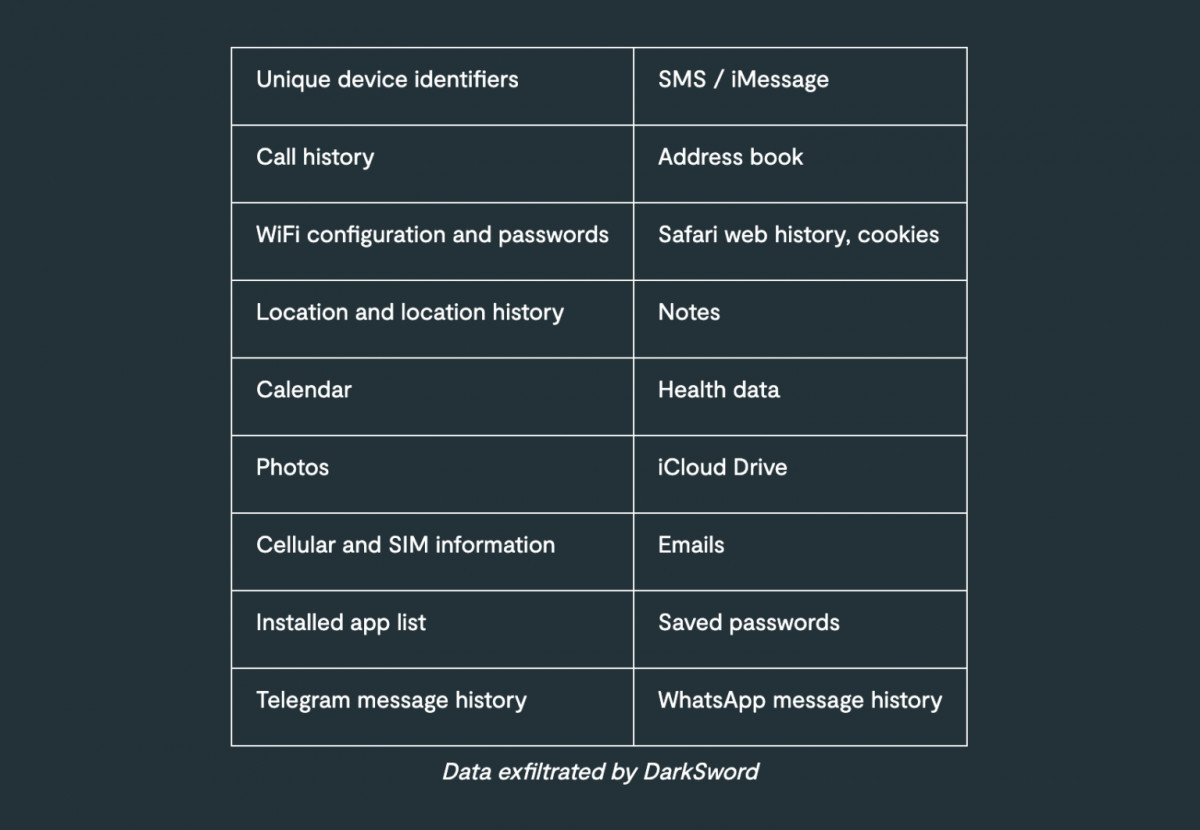

Що може викрадати DarkSword?

Після успішної компрометації зловмисники отримують доступ до широкого спектра даних. Йдеться про повідомлення, контакти, фотографії, історію дзвінків, а також інформацію з додатків і потенційно дані, синхронізовані з iCloud. Фактично це дає атакуючому повний доступ до пристрою, що робить такий тип атаки досить небезпечним:

- Історію повідомлень у Telegram та WhatsApp;

- Паролі, фотографії, контакти та нотатки;

- Дані про місцеперебування, дзвінки та смс;

- Доступ до iCloud тощо.

Дослідники Lookout зазначають, що виявлення DarkSword як другого ланцюжка експлойтів для iOS свідчить про тривожну тенденцію: схоже, що існує чорний ринок складних експлойтів, де їх продають будь-кому без особливих перевірок і без зважання на те, як їх використають. Ті, хто їх купує, можуть легко переробити ці інструменти під свої задачі та зробити з них шкідливе ПЗ, іноді навіть із допомогою ШІ.

Хто під загрозою?

Дослідники з iVerify пишуть, що судячи з поведінки коду, атака не була повністю масовою “на всіх підряд”, але гарантовано на користувачів з українськими IP-адресами. Скрипти могли обмежувати виконання експлойту за певними критеріями – наприклад, за геолокацією, мовою або іншими характеристиками клієнта. Це вказує на те, що кампанія мала елементи селективності, навіть якщо використовувала масовий канал доставки.

Оскільки DarkSword експлуатує вразливості у версіях iOS від 18.4 до 18.6.2 (виходили з 31 березня по 15 вересня 2025), які не є сильно застарілими та досі широко використовуються, в категорію ризику входить досить велика кількість користувачів iOS

Гарантовано вразливими є моделі iPhone XS, XR, X, 8, 7 або старіші, адже вони не підтримують останні версії оновлень. У таких випадках надійний захист – перейти на новішу модель, яка підтримує актуальні оновлення ОС.

Втім, новіші пристрої iOS також під загрозою, якщо їх довго не оновлювали. Станом на 20 березня 2026 року актуальна версія iOS – 26.3.1.

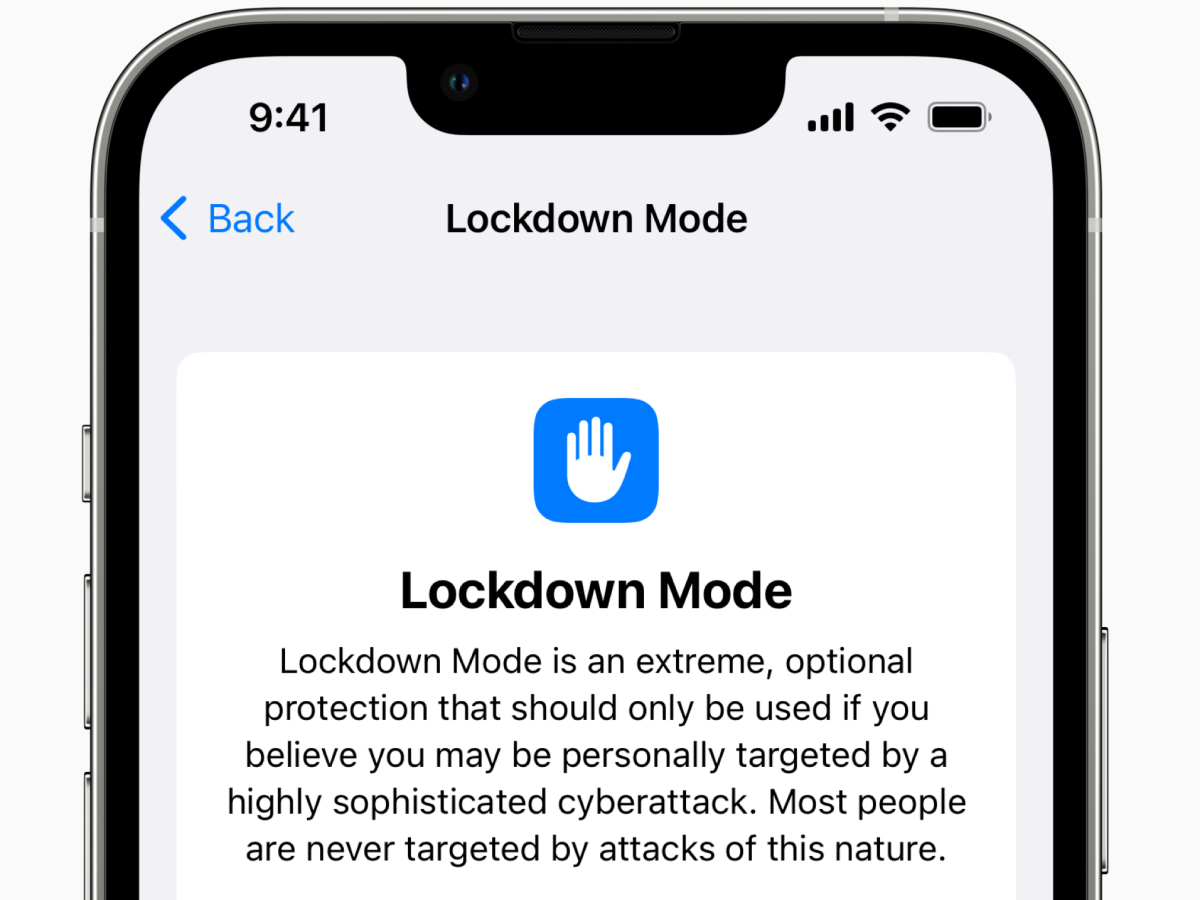

Окрім цього дослідники зазначають, що в “Режимі карантину” Coruna і DarkSword не спрацьовували, оскільки ця функція блокує більшість складних векторів атак, якими користуються ці експлойти.

Базовий захист: як вберегтися

• Завжди оновлювати iOS/iPadOS до найновішої версії. Розробники Apple постійно закривають вразливості, які використовують Coruna та DarkSword;

• Увімкнути «Режим карантину» (Lockdown Mode). Інструкція як увімкнути та керувати режимом карантину;

• Вимкнути передогляд посилань. Це стосується всіх месенджерів та електронної пошти, щоб запобігти автоматичному завантаженню шкідливого коду.

• Регулярно перезавантажувати телефон. Оскільки багато сучасних вірусів «живуть» лише в оперативній пам’яті, перезавантаження може перервати роботу шкідливого процесу.

Як захистити свій сайт (мінімальний чекліст):

• Кваліфікована техпідтримка. Наявність відповідальної особи (адміна), яка розуміє архітектуру сайтів, серверів і знає, де все знаходиться.

• Бекапи: захищають не від зламу, а від його наслідків. Регулярно перевіряйте цілісність бекапів якщо вони робляться автоматично. Також враховуйте, що злам сайту не повинен вплинути на архів бекапів.

• Оновлення ОС, CMS, плагінів – часто злами сайтів стаються через експлуатацію вразливостей, які вже виправлені в нових версіях.

• Політика унікальних облікових записів. Заборона використання спільних акаунтів дасть змогу відстежити хто і коли вносив зміни.

• Захист сторінки входу в адмінку: впровадьте двофакторну автентифікацію, налаштуйте CAPTCHA для захисту від автоматичного підбору паролів.

• Принцип найменших привілеїв. Мінімум користувачів з правами Адміна, інші – Редактори.

• Офбординг. Періодично переглядайте, хто має доступ до сайту та видаляйте доступи тим, кому вони вже не потрібні.

• А ще примусове використання HTTPS, захист від DDoS, налаштування WAF (фаєрвол), моніторинг критичних подій і багато іншого.